內容目錄

2026 WordPress 被駭怎麼辦?緊急處理 SOP + 安全防護完整教學

網站出問題急著修?加 LINE 馬上處理。如果你想先了解狀況,這篇教你判斷和處理。

發現網站被駭的那一刻,心跳加速、手腳冰冷。冷靜,跟著這篇的 SOP 走,大部分情況都能解決。

我們處理過上百個被駭的 WordPress 網站。最常見的情況是首頁被植入賭博或色情網站的轉址。聽起來很恐怖,但清除惡意程式加上補好漏洞,通常 2-4 小時就能恢復。

重點摘要: WordPress 被駭後的 8 步驟 SOP:更改密碼 → 維護模式 → 掃描惡意程式 → 清除感染檔案 → 更新所有軟體 → 刪除可疑帳號 → 更換安全金鑰 → 提交 Google 重新審查。根據 Sucuri 的數據,95% 的被駭 WordPress 網站是因為過期的外掛或弱密碼造成的(Sucuri, 2024)。

WordPress 被駭的 7 個常見徵兆

根據 Colorlib 的 2026 年報告,2025 年共發現 11,334 個 WordPress 漏洞,年增 42%,其中 91% 來自外掛(Colorlib, 2026)。你的網站可能已經被駭了但你不知道。檢查一下有沒有這些徵兆。

- 網站被轉址到陌生網頁 — 訪客打開你的網站卻被跳轉到賭博或色情網站

- 後台出現不認識的管理員帳號 — 駭客建立自己的管理員帳號來維持存取權

- Google 搜尋結果出現日文或色情標題 — 日本 SEO 垃圾攻擊(Japanese SEO Spam)

- 速度突然變慢 — 可能被植入挖礦程式,佔用主機資源

- 瀏覽器出現惡意程式警告 — Google Safe Browsing 偵測到威脅

- 主機商寄來資源超用通知 — 惡意程式大量消耗 CPU 和流量

- 網站檔案被新增或修改 — 核心檔案出現不認識的 PHP 檔案

根據 Patchstack 的報告,57.6% 的漏洞可被完全的外部人員自動利用,甚至不需要取得任何帳號權限(Patchstack, 2026)。看到任何一個,馬上處理。拖越久損失越大。

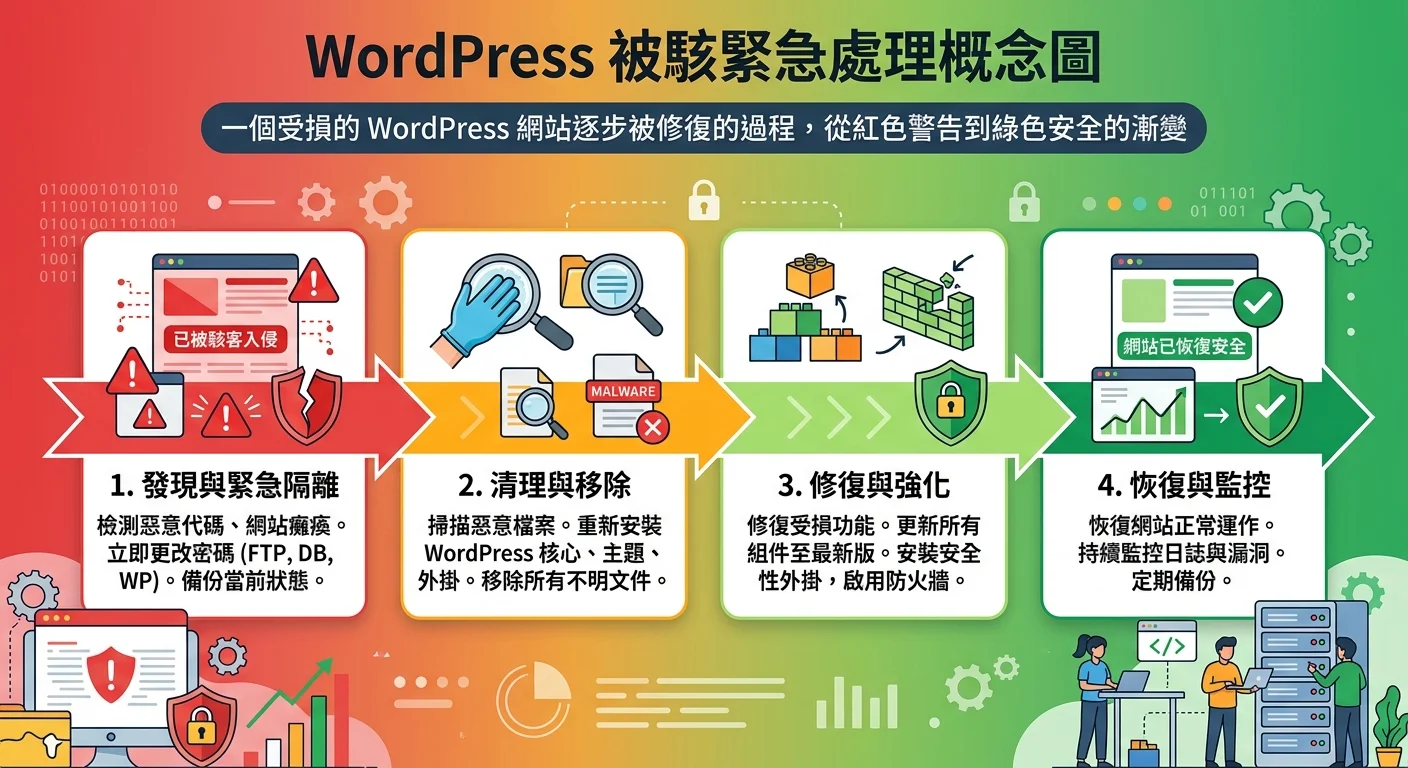

WordPress 被駭緊急處理 SOP(8 步驟)

Step 1:立即更改所有密碼

WordPress 後台密碼、主機控制台密碼、FTP 密碼、資料庫密碼——全部改掉。用強密碼,至少 12 字元混合大小寫數字和符號。

Step 2:設為維護模式

防止訪客看到被駭的頁面,也防止惡意程式繼續傳播。

Step 3:用工具掃描找出惡意程式

根據 Wordfence 的數據,其防火牆每天攔截約 5,500 萬次漏洞攻擊和 6,500 萬次暴力破解嘗試(Wordfence, 2025)。安裝 Wordfence 外掛做完整掃描。它會找出:被修改的核心檔案、可疑的 PHP 檔案、已知的惡意程式碼。搭配線上掃描工具如 Sucuri SiteCheck 交叉確認。

Step 4:清除惡意檔案

把 Wordfence 回報的惡意檔案刪除或修復。如果核心檔案被改過,用 WordPress 官方的最新版本覆蓋(不要碰 wp-config.php 和 wp-content)。

Step 5:更新外掛、主題和核心

把所有東西更新到最新版本。漏洞就是從舊版本進來的。

Step 6:刪除可疑使用者帳號

後台 → 使用者,刪除所有不認識的帳號。特別注意管理員權限的帳號。

Step 7:更換 WordPress 安全金鑰

在 wp-config.php 裡有一組安全金鑰。更換它們會讓所有已登入的 session 失效,踢掉駭客可能還在使用的 session。到 WordPress API 生成新的金鑰。

Step 8:提交 Google 重新審查

如果 Google 已經標記你的網站為危險,清除完畢後要在 Google Search Console 提交重新審查。通常 1-3 天就會解除標記。

從備份還原也是一個選項,前提是你有做備份。看 WordPress 備份教學。

自己處理太複雜?

被駭處理不簡單,漏掉一個後門駭客就會再進來。GOT YOU DESIGN 的安全團隊專門處理 WordPress 被駭案件,確保徹底清除。

WordPress 安全外掛推薦 — 前 5 名比較

根據 Colorlib 的統計,惡意程式感染佔被駭事件的 72.7%,未授權後門存取佔 69.6%,SEO 垃圾內容佔 46.7%(Colorlib, 2026)。處理完被駭之後,裝好安全外掛防止再次發生。

| 外掛 | 特色 | 免費版功能 | 付費版價格 |

|---|---|---|---|

| Wordfence Security | 最多人用,防火牆 + 掃描 | 防火牆(延遲規則)+ 完整掃描 | $119/年 |

| Sucuri Security | 雲端 WAF,不佔主機資源 | 活動日誌 + 完整性檢查 | $199/年 |

| iThemes Security | 設定最簡單 | 暴力保護 + 檔案變更偵測 | $99/年 |

| All In One WP Security | 完全免費 | 防火牆 + 登入保護 + 檔案安全 | 免費 |

| MalCare | 自動清除惡意程式 | 掃描(清除需付費) | $99/年 |

我們最推薦 Wordfence。免費版的功能就很完整,對大部分網站來說夠用了。

WordPress 安全防護 10 個必做設定

根據 Patchstack 的報告,攻擊者在最熱門漏洞揭露後的中位數 5 小時內就會開始利用(Patchstack, 2025)。預防勝於治療。做好這 10 項設定,讓駭客無從下手。

- 限制登入次數 — 裝 Limit Login Attempts Reloaded

- 啟用雙重驗證(2FA) — Wordfence 內建或裝 WP 2FA

- 更改預設登入網址 — 把 /wp-admin 改成自訂網址

- 停用 XML-RPC — 阻止暴力破解攻擊的管道之一

- 設定正確檔案權限 — wp-config.php 設為 400 或 440

- 隱藏版本資訊 — functions.php 加入

remove_action('wp_head', 'wp_generator') - 啟用 WAF(Web 應用防火牆) — Wordfence 或 Cloudflare

- 定期更新備份 — 看 備份教學

- 選擇安全的主機商 — 有 WAF、自動備份、惡意程式掃描的主機

- 資安意識培養 — 不亂裝外掛、不用弱密碼、不在公用 Wi-Fi 登入後台

更完整的安全防護策略請看 WordPress 網站安全與維護完整攻略。也建議定期用 安全檢測工具 掃描你的網站。

WordPress 被駭常見問題 FAQ

Q: WordPress 被駭後資料還救得回來嗎?

A: 如果有備份就能救回來。從被駭前的備份還原是最乾淨的方式。沒有備份的話,清除惡意程式後大部分資料通常還在,但要確保徹底清除所有後門。電商網站的訂單資料如果在資料庫裡,通常不會被刪除(駭客的目標是利用你的網站,不是破壞你的資料)。

Q: WordPress 被駭處理費用大概多少?

A: 根據 Colorlib 的統計,XSS 跨站腳本攻擊佔所有 WordPress 漏洞的 47.7%(Colorlib, 2026)。台灣市場行情:簡單的惡意程式清除約 NT$5,000-15,000,嚴重的全站感染可能 NT$20,000-50,000。如果網站被 Google 標記為危險,還需要額外的 SEO 恢復費用。所以做好預防(每月 NT$2,000-5,000 的維護費)比出事後修復划算太多。

Q: 被駭後需要換主機嗎?

A: 不一定。如果是外掛漏洞或弱密碼造成的(95% 的情況),在原主機清除惡意程式並補好漏洞就可以。但如果主機商本身的安全防護不夠好(沒有 WAF、沒有自動備份),趁這次機會換到更安全的主機也是合理的選擇。

網站出問題急著修?

GOT YOU DESIGN 提供 WordPress 被駭緊急處理服務,專業團隊幫你快速清除惡意程式、修補漏洞、恢復上線。

如果你願意,我們陪你一步一步來

先加入 LINE 跟我們聊聊你的狀況,我們會給你適合的建議;也可以直接看看線上課程內容,選擇最適合自己的節奏。